伊朗最大的加密貨幣交易所Nobitex最近遭到的黑客攻擊對該國的加密貨幣行業(yè)造成了重大打擊,耗盡了數(shù)百萬用戶資金。但此次漏洞可能不僅僅暴露了安全缺陷,因?yàn)榱钊瞬话驳逆溕蠚v史引發(fā)了人們對該平臺運(yùn)營的質(zhì)疑。

據(jù)BeInCrypto報(bào)道,區(qū)塊鏈情報(bào)公司Global Ledger對6月18日Nobitex黑客事件的調(diào)查發(fā)現(xiàn),該平臺可能早在網(wǎng)絡(luò)攻擊之前就一直在從事秘密資金流動。

根據(jù)該報(bào)告,鏈上分析揭示了一種通常與洗錢有關(guān)的做法模式,例如剝離鏈、一次性錢包和系統(tǒng)性平衡掃描,這些模式深深植根于交易所的基礎(chǔ)設(shè)施中。

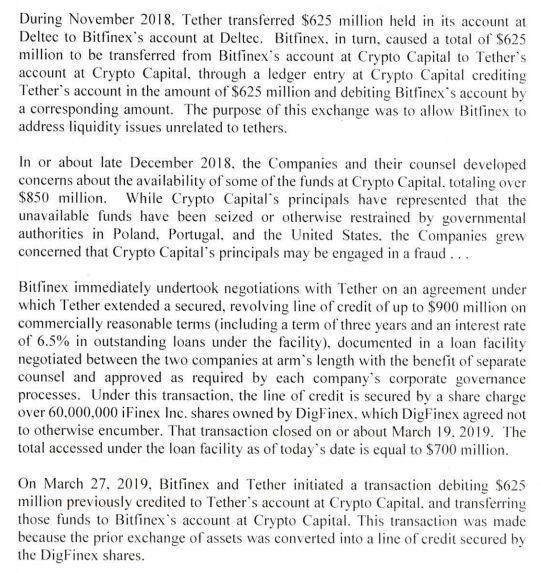

對Nobitex的攻擊影響了多個(gè)連鎖店,導(dǎo)致超過9000萬美元的資產(chǎn)損失。泄密事件發(fā)生后不久,Nobitex將1,801 BTC(價(jià)值約1.87億美元)從暴露的錢包轉(zhuǎn)移到了新地址。雖然交易所將這描述為一種保護(hù)措施,但調(diào)查顯示,類似的移動模式幾個(gè)月來一直在悄然發(fā)生。

熱錢包,冷動作:Nobitex的陰暗加密貨幣洗牌

早在2024年10月以來,Nobitex就一直在使用一種名為“剝離鏈”的隱形策略,這種方法是將資金逐步分割并通過中間機(jī)構(gòu)或一次性錢包傳遞。這項(xiàng)技術(shù)用于悄悄移動大量加密貨幣,同時(shí)掩蓋它們的蹤跡并使它們難以追蹤。

多次,與Nobitex相關(guān)的幾個(gè)熱錢包反復(fù)在地址之間傳遞恰好30 BTC,通常是通過一次性中間商。這些資金流中的資金最終被送往交換地址,或者在某些情況下送往與非法行為者相關(guān)的目的地。

此外,調(diào)查還追蹤了進(jìn)出錢包集群的資金,該集群的行為就像中央混合層。許多錢包的使用壽命很短,并且在被遺棄之前只使用過一次,這表明這是一個(gè)故意的計(jì)劃來避免被發(fā)現(xiàn)。

進(jìn)一步的證據(jù)顯示,Nobitex的“救援錢包”據(jù)稱是在黑客攻擊后部署的,以保護(hù)剩余資金,但被發(fā)現(xiàn)幾個(gè)月前就一直處于活躍狀態(tài),不斷接收被削減的資金。該交易所在黑客攻擊后也繼續(xù)進(jìn)行類似的資產(chǎn)變動,據(jù)稱仍持有大量儲備。

Global Ledger的調(diào)查結(jié)果現(xiàn)在引發(fā)了人們對Nobitex運(yùn)營透明度的質(zhì)疑,包括可能與洗錢等非法活動有聯(lián)系。

聲稱對此次襲擊負(fù)責(zé)的親以色列黑客組織Gonjeshke Darande此前指責(zé)Nobitex是伊朗“最喜歡的違反制裁工具”。該組織還將此列為針對此次交易的一個(gè)關(guān)鍵原因,并聲稱這是與以色列-伊朗沖突相關(guān)的更廣泛報(bào)復(fù)行動的一部分。